Text-Mail vs. HTML-Mail

Als E-Mail erfunden wurde, war sie ausschließlich dafür gedacht, Informationen in Textform vom Absender zum Empfänger zu bringen, dazu eventuell den einen oder anderen Anhang. Hierfür reichen die 26 Buchstaben des Alphabets, die 10 Ziffern und einige Sonderzeichen. Umlaute wie ä schrieb man als ae. Wollte man etwas betonen, so schrieb man es in GROSSBUCHSTABEN. Findige Köpfe kamen dann auf die Idee, dass man sogar Gefühle ausdrücken kann, indem man mehrere Sonderzeichen geeignet kombiniert, z.B. ;-) für Augenzwinkern oder :-( für Traurigkeit. Später kamen dann noch zusätzliche Zeichensätze dazu, sodass heute in einer Text-Mail auch Umlaute oder andere spezielle Zeichen genutzt werden können.

Inzwischen ist das Internet bunt geworden. Auch in E-Mails will man verschiedene Farben, Schriftarten, Schriftgrößen, Schriftauszeichnungen (fett, kursiv, unterstrichen, ...) benutzen. Listen ermöglichen es, Argumente übersichtlich aufzubereiten. Eingebettete Grafiken und Bilder lockern die Mail auf. Tabellen stellen Informationen übersichtlich dar. Eingebettete Links führen direkt auf Webseiten. All das kann die HTML-Mail.

Allerdings bringt sie auch die Schattenseiten des Internets mit sich: Cookies erweitern die Möglichkeit zur Wiedererkennung des Empfängers und damit zur Profilbildung über den Browser hinaus auf die E-Mail. Eingebettete Zählpixel und Grafiken ermöglichen dem Absender, genau festzustellen, wann der Empfänger die Mail angeschaut hat. Und eingebettete Inhalte wie Skripte können beliebigen Schabernack auf dem Rechner des Empfängers treiben. Im Fall Ihrer etwas flippigen Freundin, die ihre Mails gerne quietschbunt verfasst, mag das nicht weiter schlimm sein, aber Werbung treibende Firmen und natürlich auch die bösen Buben des Internet (s.u.) nutzen diese Möglichkeiten extensiv aus.

Letztlich hat der E-Mail-Benutzer die Wahl: Schlicht und sicher oder schick und möglicherweise gefährlich. Zum Glück ist moderne E-Mail-Software in der Lage, auch HTML-Mail sicher zu nutzen.

Protokolle - die „Sprachen" des Internets

Die Elektronische Post ist ein vergleichsweise kompliziertes Geschäft. Während beim Surfen im Internet normalerweise nur ein einziges Kommunikationsprotokoll genutzt wird, nämlich HTTP(S), sind beim Mailen gleich mehrere gefragt:

- Zum Versenden und Transportieren von E-Mails wird eines benutzt (SMTP).

- Zum Abholen der eigenen Mails vom Mailserver dienen dagegen POP3 oder IMAP (manchmal auch IMAP4 genannt).

- Darüber hinaus benutzt die überwältigende Mehrzahl aller größeren Firmen als Mailprogramm Microsoft Outlook in Kombination mit einem Microsoft Exchange Server, wobei mit MAPI ein weiteres Protokoll ins Spiel kommt; allerdings werden wir hierauf nicht weiter eingehen, da diese Kombination von Software im privaten Umfeld keine Rolle spielt.

Die Komplexität bleibt bei der Benutzung eines Webmailers verborgen, da sie in diesem Fall nämlich vom Provider bewältigt werden muss. Beim Einsatz eines Mailprogramms und dessen Konfiguration sollte man sich jedoch mindestens einmal damit beschäftigen. Dazu in den folgenden Kapiteln einige Hinweise.

POP3 oder IMAP?

Nicht ganz einfach ist die Wahl des geeigneten Protokolls für das Abholen von Mails vom Mailserver. Hier zunächst einmal der grundsätzliche Unterschied zwischen den beiden Kandidaten POP3 und IMAP:

- Beim (älteren) POP3 werden die Mails nach dem Abholen auf dem Server des Mailproviders gelöscht.

- Beim (moderneren) IMAP verbleiben die Mails auf dem Server des Providers. Darüber hinaus lässt sich auf dem Server auch eine Struktur zum Sortieren der Nachrichten einrichten und verwalten.

Diese Grundregeln gelten allerdings bei modernen Implementierungen der Protokolle nicht mehr absolut. So lässt sich bei POP3 meist einstellen, dass Mails nach dem Abholen erst nach einer gewissen Zeit gelöscht werden. Bei IMAP dagegen ist es natürlich auch möglich, eine Kopie des E-Mail-Bestandes auf einem eigenen Rechner zu lagern.

Verbleiben die Nachrichten wie bei IMAP auf dem Server, kann der Benutzer von beliebigen Internet-fähigen Geräten auf sie zugreifen. Dazu gehören neben dem „klassischen" PC auch Mobilgeräte wie Notebooks, Tablets oder Smartphones. Da es immer mehr Benutzer gibt, die nicht nur ein einziges Internet-fähiges Gerät besitzen, ist dies ein entscheidender Vorteil von IMAP.

POP3 kommt eigentlich nur noch in Frage, wenn der Mailprovider nur ein (zu) kleines Postfach zur Verfügung stellt oder wenn der Benutzer einen eigenen Mailserver betreibt.

Natürlich kann man sich auch die Frage stellen, ob mehrere Jahre Mail-Historie irgendwo in der Welt auf einem Server stehen sollten. Ein gewisses Vertrauen in die Zuverlässigkeit des Providers ist hier schon erforderlich. Als Alternative bleibt nur, die E-Mails auf einen eigenen Rechner herunter zu laden und selbst in geeigneter Form zu sichern, z.B. auf USB-Sticks oder –Festplatten.

Mit Sicherheit

Um es vorweg zu nehmen: Der E-Mail-Dienst in der ursprünglichen Form ist genauso sicher und vertraulich wie die Benutzung von Postkarten. So ist es problemlos möglich, eine Absenderadresse zu fälschen. Darüber hinaus kann die Nachricht auf jedem Server im Internet, bei dem die E-Mail auf dem Weg vom Absender zum Empfänger vorbeikommt, mitgelesen werden, wie das auch der Postbote bei der Postkarte kann. Mit durchaus vertretbarem Aufwand können nicht nur Geheimdienste, sondern auch gewöhnliche Kriminelle E-Mails nicht nur lesen, sondern auch inhaltlich verfälschen oder sie zu diesem Zweck auf einen eigenen Server umleiten. Und schließlich gibt es genügend Spitzbuben, die E-Mails ausschließlich in der Absicht versenden, dem Empfänger das Geld aus der Tasche zu ziehen bzw. dessen Bankkonto leerzuräumen.

Damit nicht genug: Bei E-Mail in der klassischen Form werden Benutzername und Passwort bei der Anmeldung am Mailserver des Providers im Klartext durchs Internet geschickt. Damit können die erwähnten Spitzbuben dann die Kontrolle über das E-Mail-Konto erlangen und z.B. darüber ihre böswilligen E-Mails verschicken. Und wenn das gleiche Passwort dann noch für das Homebanking oder für die Einkäufe bei Webshops verwendet wird, sind weitere „Überraschungen" möglich.

Zum Glück gibt es heute Erweiterungen der E-Mail-Standards, mit deren Hilfe wenigstens die Kontrolle über den Zugang und die Vertraulichkeit von E-Mails hergestellt werden können. Da jeder geeignete Mail-Anbieter heute diese Erweiterungen anbietet, liegt es am Mail-Benutzer, sein Mailprogramm so zu konfigurieren, dass die sicheren Varianten der Protokolle gemäß untenstehender Tabelle eingestellt werden:

| Protokoll | Unsichere Ports | Sichere Ports |

| SMTP | 25 | 587 465 |

| POP3 | 110 | 995 |

| IMAP | 143 | 993 |

Spam - die Pest des E-Mail-Dienstes

Leider ist heutzutage ein großer Teil, wenn nicht die Mehrzahl aller in der Welt versendeten E-Mails unerwünscht.

Dazu gehört der eine oder andere Newsletter, den man erhält, weil man irgendwann einmal bei der Anmeldung bei einem Dienst im Internet, z.B. bei einem Webshop, ein Häkchen übersehen und nicht entfernt hat. Seriöse Anbieter bieten meist eine Möglichkeit, das Newsletter-Abonnement über einen Link in der Mail zu kündigen; aber wie immer sollte man sicher sein, dass man es mit einem seriösen Anbieter zu tun hat, bevor man in einer Mail auf einen Link klickt.

Vollkommen unerwünscht zugesandte Mails werden als Spam oder Junk bezeichnet. Hier wird hemmungslos für (unwirksame) Penisverlängerungen, für (gefälschte) Arzneimittel, für Aktieninvestments mit (angeblich) hundertprozentiger Sicherheit und (angeblich) höchstem Gewinn oder für (vermeintlich) tolle Gewinnspiele geworben.

Oder sie finden eine rührende Geschichte von einem schwarzen Bürgerrechtler vor, der aus dem Gefängnis befreit werden muss und Helfer hierfür sowie für die Sicherung seines Vermögens benötigt, wofür hohe Gewinnanteile versprochen werden; allerdings muss zuvor eine gewisse Summe für Gebühren von Anwälten, Schmiergeld oder ähnliches eingezahlt werden (die man dann ebenso wenig wiedersieht wie die versprochenen Millionen).

Oder man beglückwünscht Sie zum Hauptgewinn in einem Gewinnspiel, wobei Sie natürlich auch zunächst einmal in Vorleistung gehen müssen.

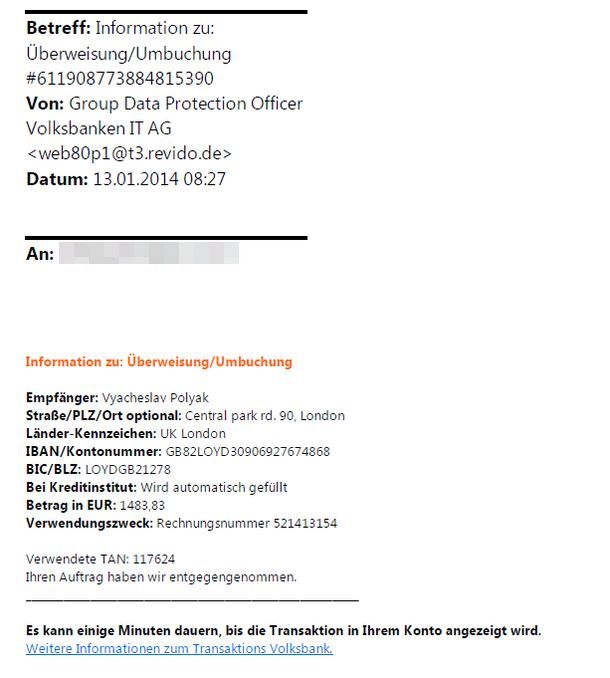

Oder Ihre Bank braucht (angeblich) von Ihnen dringend für eine „Sicherheitsüberprüfung" eine oder mehrere TANs; mit diesen lässt sich dann hervorragend Ihr Konto leer räumen.

Oder Sie haben angeblich eine hohe Rechnung nicht bezahlt und der (gefälschte) Absender droht mit einem Inkassounternehmen.

All diese Mails haben keineswegs Ihr Wohlergehen zur Absicht, sondern versuchen, Sie irgendwie auszutricksen. Oft sind auch noch ein Anhang oder ein Link (oder mehrere) in der Mail, über den Sie angeblich weitere Informationen erhalten können.

Klicken Sie nicht auf den Link, denn mit höchster Wahrscheinlichkeit landen Sie nicht bei Ihrer Bank oder einer anderen vertrauenswürdigen Institution, sondern auf einer Website, die Viren, Trojaner oder ähnliche Schadsoftware auf Ihrem Rechner zu installieren versucht. Oder der Anhang enthält direkt entsprechende Schadsoftware.

Wenn Sie Glück haben, sind Ihr System und Ihre Antivirensoftware auf dem neuesten Stand. Falls nein, haben Sie nach diesem verhängnisvollen Klick ein größeres Problem ....

Zum Glück bleibt ein großer Teil dieser Spam-Mails in den mittlerweile ziemlich ausgefeilten Filtersystemen der Mailprovider hängen und erreicht so den Adressaten überhaupt nicht mehr. Beim Rest sollten Sie nicht zögern und diese Mails ungelesen endgültig löschen.